2017年07月12日

「セキュリティについて学ぶこと」を考える、の巻

このところイメディオでは、IoT、AI、ロボットなどの分野を対象としたプログラムを実施する機会が増えてきました。

IoTをはじめとして、新たな分野の事業が生み出されることは、もちろん、素晴らしいことなのですが、しかし一方で「事業継続」の視点からみると、セキュリティはどうしても外せないと思うわけです。

そんなこんなで今後、イメディオでセキュリティのプログラムも実施したいなぁ、とぼんやりと思っていたところ、京都産業大学の安田先生に「こんなんあるでぇ」と セキュリティ教育のお話が聞けるイベントをご紹介いただきました。そのイベントのタイトルは「京都産業大学 情報理工学部開設記念シンポジウム」。

正直、「か、カタい。ちょっと気になるけど、学部開設のお話は興味ないかなぁ。」と思いましたが、 安田先生はこのシンポジウムの運営スタッフで、「学部説明のイベントっちゅうか、セキュリティ教育についてのディスカッションをしたいんや!(意訳)」 と力強くおっしゃっていたので、その言葉を信じて行くことに。

そしてシンポジウムに参加した結果、セキュリティの考え方についてかなり勉強になったので、今回はそのイベントのレポートをお届けします。

ポイント

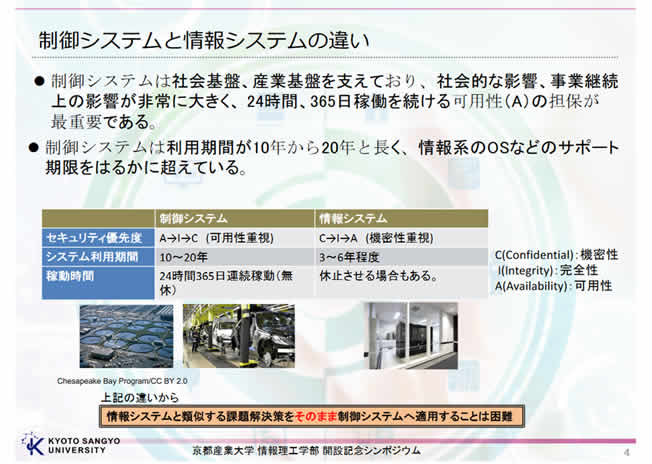

- 一般的な情報システムのセキュリティと制御システムのセキュリティの考え方は別物と心得るべし。

- システム設計段階でセキュリティリスクを少なくすることが肝心。しかし、安全設計をするにはお金(発注者の要件定義)が必要。

- セキュリティは例外との戦い。人工知能での解決はまだまだの分野。

- セキュリティ人材は不足しており「知っている人」「知らない人」の2局化が激しい。上を目指す中間人材の育成が必要。

シンポジウムの内容

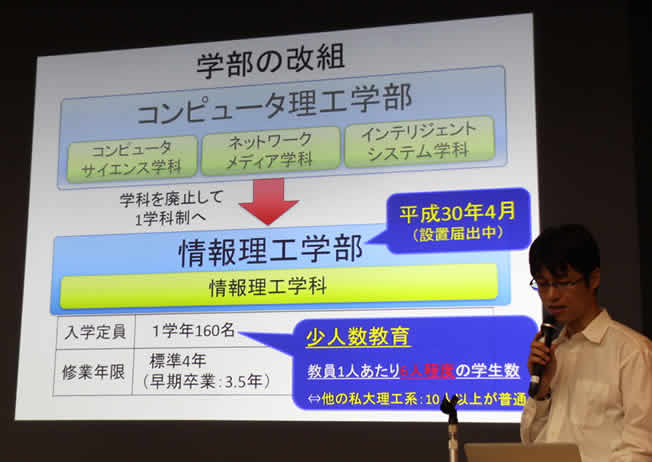

京都産業大学情報理工学部の新設

京都産業大学 コンピュータ理工学部 准教授 秋山 豊和 氏

資料はこちらからご覧いただけます。

http://info.cse.kyoto-su.ac.jp/ise/introduction_KSU-ISE.pdf

新しく編成させる情報理工学部のお話。新しい学部では、一人の教員に対して生徒が6人の割合だそうです。恵まれていますね。

一人の教員に対して40人以上の学部出身の自分としては、想像し難い数字。

一人の教員に対して40人以上の学部出身の自分としては、想像し難い数字。

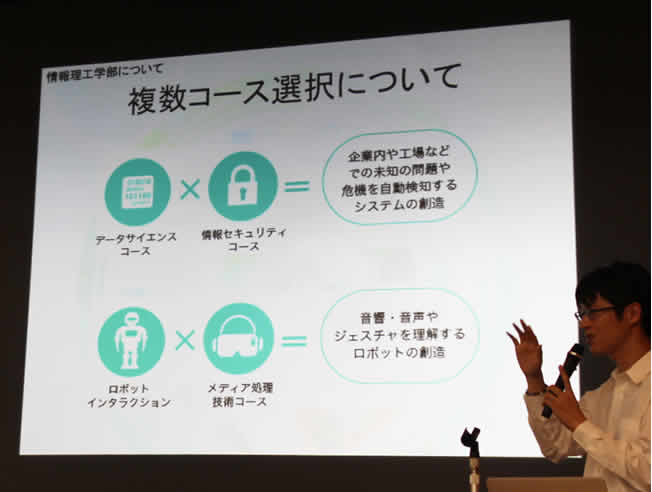

学生が興味を持った分野を組み合わせて学ぶ科目を選択できるのだとか。良いですね。

学生が興味を持った分野を組み合わせて学ぶ科目を選択できるのだとか。良いですね。

基調講演:制御システムセキュリティについて

ファットウェア株式会社 代表取締役 小林 和真 氏

「制御システムのセキュリティ」をテーマとした講演。 小林氏は、企業の代表であるだけでなく、大学での教育、震災復興事業にも携わり、そして、制御システムセキュリティセンターでも活躍なさっている方です。

※以下の画像資料は、こちらの発表資料から抜粋させていただいております。

http://info.cse.kyoto-su.ac.jp/ise/controlsystemsecruity.pdf

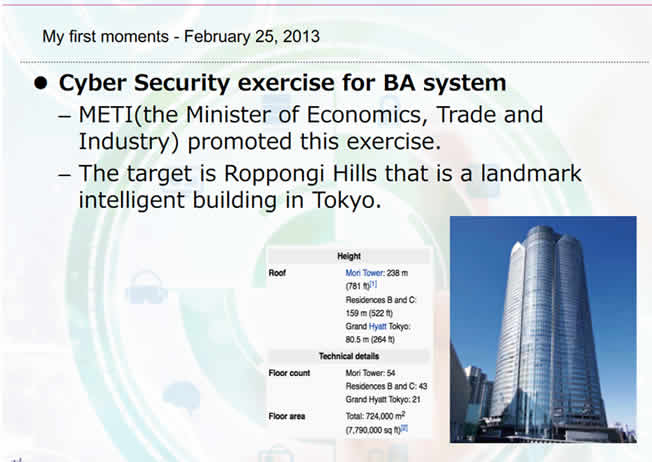

10分でビルをハッキングできた件

講演の最初から、パンチの効いたハッキング事例をご紹介いただきました。

ビルのシステムのハッキングテストを過去に試験的に実施したところ(もちろん、ビルのオーナーからの依頼に基づく実験です)、10分でビルを乗っ取れたそうです。

実験は、六本木ヒルズと同じシステムを導入していた、当時竣工して間もないアークヒルズ仙石山森タワー。

ハッキングを実際に行ったのは、小林氏に遠隔で指示を受けた学生さん達であったとか。

ハッキングの起点は、ビルの警備さんが充電するためにパソコンにつないだスマホ。驚きます。

ハッキングの起点は、ビルの警備さんが充電するためにパソコンにつないだスマホ。驚きます。

制御システムは、「止めない」「10年以上使用」というコンセプトでつくられている。

ひと口に「セキュリティ」といっても、制御システムと情報システムでは前提条件が違うそうです。いま稼動している制御システムのうち、少なくない数のシステムが「そもそもインターネットにつなぐことを想定していない」時代につくられたシステム=古いシステムで動いており、パッチも当たっていないというケースがあるだけでなく、それらのシステムは業界や業種によってプロトコルや考え方なども違うことから、情報システムで培ったセキュリティ技術がそのまま使え無い、という点は覚えておきたいところ。

「いったん止めて!」「ちょっとココ直して。」が通用しない世界。大変すぎる。

「いったん止めて!」「ちょっとココ直して。」が通用しない世界。大変すぎる。

講演の資料では、その他、制御システムの構成例、制御システムネットワークの対策例、制御システム分野の標準化の技術動向についても載っていますので、是非ご覧ください。

世界の制御システムのクラッキング事例の数々

講演のお話を通して、制御システムの管理の大変さを骨の髄まで感じはじめたところで、世界の制御システムのクラッキング事例がバシバシ紹介されました。紹介された事例のなかで、Webの記事にもなっているものについてご紹介します。

- 原子力発電所で監視制御システムが約5時間停止(2003年)

- オープンソースソフトウェアは大規模停電を防げるのか出典:OSDN Magazine

- 自動車工場のハッキング(2016年)※講義ではダイムラー社の例が取り上げられました。

- ホンダが1カ月遅れでサイバー攻撃にあった理由出典:日経ビジネスオンライン

- 石油パイプラインが爆発(2008年)

- 【世界のサイバー事件簿 ③】監視カメラから侵入!? トルコのパイプライン爆発事件出典:TIME&SPACE(タイムアンドスペース)

- 最も有名になった制御システムへのサイバー攻撃:Stuxnet(2010年)

- 核施設を狙ったサイバー攻撃『Stuxnet』の全貌出典:WIRED.jp

- 製鉄所の溶鉱炉のコントロールシステムに不正侵入。(2014年)

- サイバー攻撃で、ドイツの製鋼所が甚大な被害を被っていた出典:ニューズウィーク日本版

Stuxnetの事例は、インターネットにつながっていない環境なのにサイバー攻撃を受けた案件だそうです。

ネットにつながらずともサイバー攻撃とは、手法が想像の域を超えていますが、こうした攻撃への対応を考えるには、ネットワークだけでなくシステム全体を取り巻く環境から、システマティックにセキュリティを捉えなければならないのだとか。

ちなみに、核施設を狙ったこの事件、ハッキングの技術はプロの目からすると、ある程度のプログラミング能力があればハッキングそのものは実行できるレベルのもの(ハッキングのスペシャリストでなくてもコードが書けるレベルのもの)で、注目するべきポイントは「進入経路のシナリオ」だそうです。

日本の制御システムセキュリティ研究開発施設

制御システムを取り巻く現状をふまえ、国内外問わず、制御システムのセキュリティに取り組まねば!という機運の中、日本では制御システムの研究施設、「技術研究組合制御システムセキュリティセンター(CSSC)」を設立しています。こちら、海外からの視察も多いのだとか。

制御システムセキュリティセンター(CSSC)の入り口。このデザイン、シビれる。

制御システムセキュリティセンター(CSSC)の入り口。このデザイン、シビれる。

CSSCの「技術研究組合」には、制御システムにゆかりのある企業や大学など32の組織が名を連ねています。

施設内には、各企業が連携してつくった模擬プラント設備などがあり、下記の動画にあるようなサイバーセキュリティの演習を行っているのだとか。

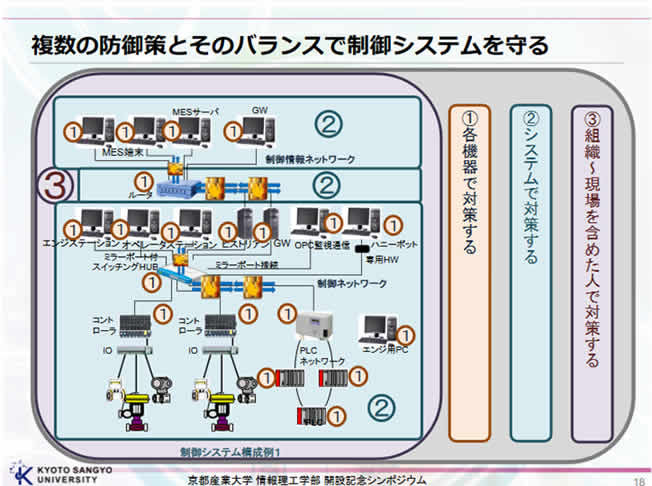

制御システム分野では、複数のセキュリティ対策をうまく組み合わせて防御力を高めることを考えねばならず、日本の設備製品が国際市場で競争力を持つためには、セキュリティが重要となるそうです。そして、そのセキュリティ対策には、「多重防御」「多層防御」という考え方がポイントになるとのこと。

「レイヤーの違う層で守る」「同じレイヤーに対して複数の防御機構を置く」といった組み合わせで守りを構成。

「レイヤーの違う層で守る」「同じレイヤーに対して複数の防御機構を置く」といった組み合わせで守りを構成。

単体で守るのではなく、「セグメントで守る」「システムで守る」といった仕組みから考えないと、制御システムは守れないという発想は、大規模な制御システムだけでなく、ハードウェアを用いてサービスを展開する製品・サービスすべてに当てはまるのではないか、と思いました。

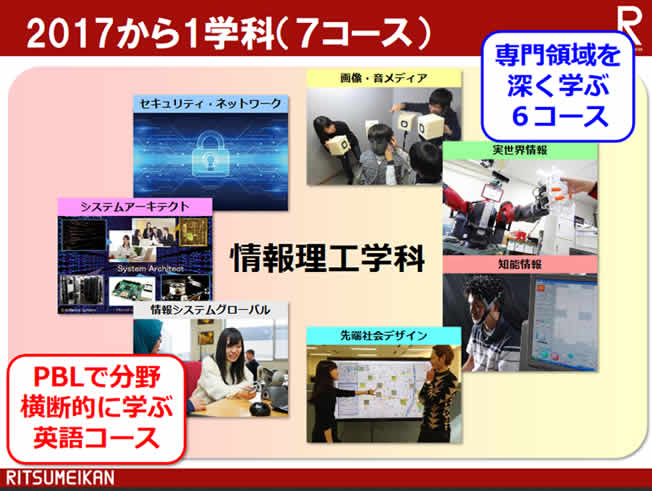

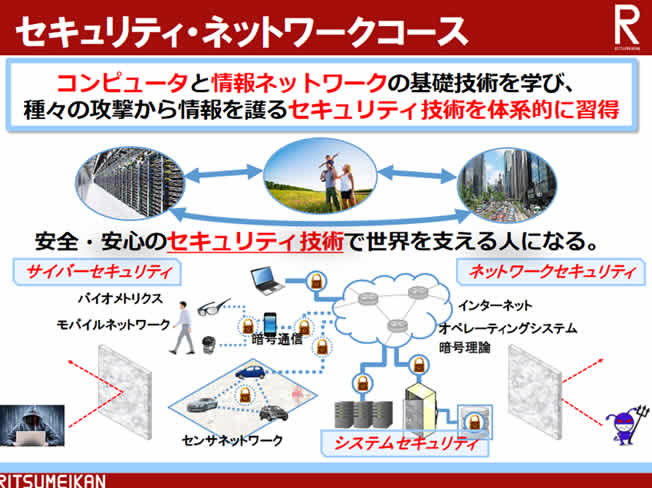

立命館大学が目指す情報セキュリティ

立命館大学 情報理工学部 教授 上原 鉄太郎 氏

資料はこちらからご覧いただけます。

http://info.cse.kyoto-su.ac.jp/ise/rits_networksecuritycourse.pdf

本イベント、京都産業大学のシンポジウムなのですが、そこで立命館大学の学部説明が実施されました。京都産業大学、懐が深いです。

さて、立命館大学は日本で最初に情報理工学部を設立した大学で、1学年の学生数は約500名と大規模。国際化という特色もあるそうです。

英語で実施される授業もあり、英語のみで卒業もできるのだとか。

英語で実施される授業もあり、英語のみで卒業もできるのだとか。

講演では、同学部のセキュリティ・ネットワークコースをご紹介いただきました。カリキュラムでは「基礎から教える」ことを大切にしており、「長く使える技術」を学生が身に着けることを目指しているそうです。学生さんはプロセッシングを使って「プログラミングとは何か」を学んだり、TCP-IPをベタで書いたり、脆弱性も仕組から学んでいるのだとか。

コンピュータとネットワークの基礎を学ぶだけでなく、数学も重きを置いて学ぶとのこと。

コンピュータとネットワークの基礎を学ぶだけでなく、数学も重きを置いて学ぶとのこと。

京都産業大学、立命館大学ともに、実社会で活躍できる人材育成のためのプログラムをしっかりと先生方が考えていらっしゃって、すばらしかったです。学生さんたち、うらやましいぞ。

そして、大学教育の現場のお話をふまえ、イメディオで実施するセキュリティのプログラムは、どのような立場の人を対象にし、どのレイヤーで行うべきであるかを整理して考えなければならないことを改めて自覚しました。自分で考えられるのか、不安。。。

パネルディスカッション

パネルディスカッションは、講演なさった先生方が登壇され、「情報セキュリティ教育において、どのように人材を育てていくか」というテーマを軸に展開されました。

セキュリティを学ぶには、基礎が大切!

セキュリティの能力を身に着けるには、「コンピュータがどう動いているか?」といった、コンピュータの基礎がわかっていないといけない。ネットワークについても同じ。

コンピュータの仕組みがわかっていれば、コーディングをするときに何をしなければいけないのかがわかる。ネットワークの基礎がわかっていれば、認証がうまくいかないときに、どんな悪用がされるのかがわかる。

基礎を学習し、どのように技術が応用されるか、イメージできることが大切。

セキュリティエンジニアには「探求する力」が大切!

「なぜうまくいかないか。」「なぜそうなるのか」を探求する力がセキュリティエンジニアには必要。産業システムの現場でも、原因がよくわからないままにしていることもある。制御システムは、エンジニアリング。 プロが書いた悪意のあるコードを、別の人物が入手して実行(※補足※ そういうことをする人を、「スクリプトキディ」というそうです。)できるのがいまの世の中。この背景も理解し、エンジニアリングをするマインドを持った人材育成が必要。

大学で人材を育てた後、学生は社会で活躍できるの?

セキュリティ人材不足と感じている経営者は多いものの、セキュリティ人材を増員するといった積極的な措置をとるケースは少ない。足りないのは人材である以前に予算ともいえる。この現状を踏まえて、セキュリティマインドを持ったITエンジニアに、情報システムをつくらせると、インシデントも減り、後付けで対策をするよりも長い目でみるとコストが低くなる、という観点でアプローチできるのではないか。そもそも、脆弱性のないプログラムをつくる人材が増えることが長期的に見ると重要。

経営者層へセキュリティの理解を深めるためには?

これからは、中小企業からセキュリティに関する問題が浮上するケースが多くなるのではないかと考えられる。大学や行政が中小企業のセキュリティにアプローチする取り組みはあるが、中小企業は、セキュリティに対するコスト意識が厳しいため、時間がかかる。

また、低いレベルでのセキュリティ啓蒙には時間がかかる。いま、セキュリティ人材は実際に不足しており、中間層が非常に少ない。より上のレベルの知識をもつ人材を育てていくことが課題。 大企業ではセキュリティに積極的に取り組む動きがあるため、そこから派生して、大企業からの仕事をうける企業がセキュリティ対策をおこなっていくという流れは生まれつつある。

お金がないとセキュリティ対策はできない

仕事を発注する人が、ちゃんと、「お金を払うからセキュリティ対策をやってほしい」ということをオーダーして予算に計上しない限り、仕事の受注側はセキュリティ対策を実施しない(コストになってしまうため)。こうした構造を変えないといけない。このため、発注者にセキュリティに関わる経済的な損失を理解してもらわないといけない。そもそも文化として日本は「安全をお金で買う」という意識が他国と比べて希薄であることから、セキュリティの意識を育てるのに時間がかかってしまう。

—– そして、ここからは会場の質疑応答 —–

学部教育において、セキュリティ教育も大事だけどAI教育も重要なのでは?

今のAIは特定分野に集中している。セキュリティの分野で見た場合、AIはまだ未成熟。AIは、どういう項目を学習させるのか、どう学習させるかが重要となる。そして、仮に間違ったことを学習したときに、それを打ち消す仕組みがあるかどうかが重要。その点でまだセキュリティと人工知能が融合するには時間がかかると思われる。

いま、ディープラーニングと機械学習が注目されているが、これらは正解と不正解がはっきりしている対象でうまくいっている手法。一方、セキュリティは例外との戦いであることから導入には苦戦する。ただ、将来的には必要であるし、使えるところにはつかえるので、教育現場では導入はしている。

セキュリティについて、学生に適切な倫理観を教えるには?

プライバシー論や、倫理教育を行うクラスはあるが、専門教育を行う大学で、人間としての倫理教育を行うことは難しい。 セキュリティ教育を受けた人材が、今後の人生においてどのような境遇になるのかは未知であるが、セキュリティの能力を高めるには、攻撃の技術の理解も必要となる。つまり、高度なセキュリティ教育の実施には、攻撃方法の学習は避けられない。このため、現状のセキュリティ人材の偏りの構造があるともいえる。どのようにしたらその構造を変えることができるのかを考えることが今後重要となる。

おわりに

以上、講演内容を自分になりに解釈し、お届けしてまいりましたが、シンポジウムに参加させていただいて、セキュリティの奥深さに打ちひしがれつつ、取り組むべき課題の輪郭がぼんやりと見えてきました(ほんとうにボンヤリと)。

現状、イメディオではプログラミングやアプリケーションの利用方法などの技術取得を目的とした学習プログラムがメインとなっていますが、今後、ハードとつながるソフトウェアの「安全なシステム設計」について学習するプログラムやセキュリティインシデントを擬似体験できるような企画を実施できないか、と、考えております。

今回のシンポジウムでは、多くの学びがありました。少しでも気になったら、足を運んでみるものです。イベントにお誘いくださった、京都産業大学の安田先生、そして、最後までお読みいただいたみなさま、ありがとうございました。